Reconocimiento Facial: Avances en Autenticación

En el días digitales, la protección de nuestros dispositivos móviles se ha vuelto una prioridad esencial esencial. Debido al constante constante aumento de información privados y urgencia de protegernos nuestra información, los métodos métodos desbloqueo desbloqueo evolucionado dramáticamente. Desde los tradicionales patrones y patrones y hasta seguridad, hasta novedades más avanzadas como reconocimiento facial, los tienen tienen ahora varias opciones que garantizar que solo solo ellos puedan a sus sus dispositivos.

El proceso de desbloqueo de teléfonos móviles, ordenadores y tabletas se ha transformado hacia un campo en constante desarrollo, donde la tecnología juega juega un papel crucial. A medida que las las herramientas que que facilitan el remoto, remoto Find My Device y y se se más más accesibles, la la conciencia sobre la importancia de la protección de datos personales. En este exploraremos las las opciones opciones de desbloqueo, sus ventajas ventajas y y y cómo método contribuye contribuye a seguridad seguridad de dispositivos.

Técnicas de Acceso

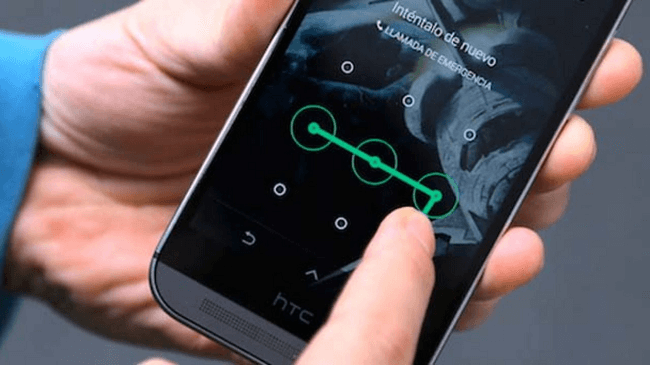

El acceso de aparatos es un elemento fundamental de la protección digital, y existen varios métodos para acceder a móviles, PCs y tablets. Entre los procedimientos más comunes se encuentran el uso de dibujos de acceso, PINs de protección y contraseñas de ingreso. Cada opción presenta un equilibrio diferente entre conveniencia y grado de seguridad, siendo los dibujo son intuitivos, mientras que las contraseñas tienden a ser más difíciles.

En los pasados años, el identificación facial ha surge como una opción innovadora para el acceso. Este método utiliza la biometría para identificar al usuario mediante características de la cara, lo que facilita un ingreso veloz y sin esfuerzo. A aunque su comodidad, es necesario tener en cuenta las inquietudes sobre la confidencialidad y la efectividad en varias situaciones de luz o con cambios en la apariencia.

Además de los procedimientos tradicionales, existen herramientas de desbloqueo remoto que facilitan el acceso a dispositivos bloqueados sin necesidad de borrar información. Servicios como Encontrar mi dispositivo y Find My iPhone permiten restaurar el acceso a los aparatos extraviados o robados. Estas opciones son fundamentales para aquellos que priorizan la protección de información personales, ofreciendo una capa adicional de protección en un mundo donde la protección de los dispositivos móviles se ha vuelto crucial.

Reconocimiento Facial

El identificación facial se ha convertido en uno de los métodos de desbloqueo más sofisticados y empleados en dispositivos móviles, PC y tabletas. Este sistema utiliza algoritmos para reconocer traits únicas del cara del cliente, lo que permite un acceso rápido y seguro. A contrario de los sistemas convencionales como el patrón de desbloqueo, el PIN de seguridad o la clave de entrada, el identificación facial brinda una experiencia más fluida, suprimiendo la obligación de retener claves o patrones.

La aplicación del reconocimiento facial ha progresado considerablemente con el pasa del tiempo. Las soluciones modernas son capaces de operate incluso en condiciones de poca luz y pueden utilizarse como una manera de autenticar la personalidad del usuario tanto en programas de protección como en operaciones monetarias. Esto no solo facilita la conveniencia, sino que también aumenta la seguridad de información privada al complicar el ingreso no permitido a la información.

Asimismo, muchos dispositivos vienen con características avanzadas de seguridad que facilitan el desbloqueo sin borrar datos en caso de un proceso de entrada fallido. Instrumentos como Buscar mi Dispositivo o Buscar mi iPhone complementan estas tecnologías de acceso, brindando alternativas de restauración de contraseña eficaces. La protección de los teléfonos inteligentes se refuerza con el reconocimiento facial, ajustándose a las necesidades actuales de seguridad de la información y configuración de seguridad.

Protección y Protección de Información

La protección de los móviles es una inquietud creciente en la era digital. Con el aumento de la complejidad de los ataques cibernéticos, es fundamental que los usuarios utilicen métodos de desbloqueo eficientes. Sumado a esto del reconocimiento facial, otros métodos como el patrón, PIN de seguridad y contraseña de acceso brindan distintos grados de seguridad. Sin embargo, es importante tener presente que incluso las más efectivas medidas de seguridad pueden ser vulnerables si no se configuran correctamente.

El empleo de herramientas de desbloqueo a distancia como Find My Device y Buscar mi iPhone puede proporcionar una nivel extra de seguridad. Estas aplicaciones no solo permiten localizar dispositivos perdidos, sino que también posibilitan el bloqueo remoto o eliminación de datos de manera remota, protegiendo así la información personal de eventuales accesos no autorizados. Los consumidores necesitan familiarizarse con estas funciones y verificar de que estén activadas como parte de su configuración de seguridad.

Por último, la seguridad de información personales en aparatos es crucial. La fusión de estrategias de acceso y herramientas de recuperación de clave puede asistir a los consumidores a proteger sus información a salvo de intrusos. Sumado a esto, es esencial realizar un mantenimiento periódico, como actualizaciones de software y restablecimientos de origen cuando sea requerido, para garantizar que el dispositivo operar de manera adecuada y que la data se conserve segura.

Recursos de Liberación A Distancia

Las recursos de desbloqueo a distancia se han convertido esenciales en la época tecnológica, ya que facilitan a los propietarios recuperar el control a sus aparatos sin requerir estar físicamente ahí. Entre las más populares se encuentran Find My Device y Encontrar mi iPhone, las cuales brindan opciones para ubicar, inmovilizar y desbloquear aparatos extraviados. Estas soluciones ofrecen paz mental al propietario, con el conocimiento de que puede proteger su información aun cuando su aparato cayó en las manos equivocadas.

Alternativamente, plataformas como iCloud y Desbloqueo Mi permiten la recobro de cuenta cuando se ha perdido la clave de acceso. A través de estos servicios, es factible recuperar la clave sin perder los información almacenados en el aparato. Esto es crucial para quienes valoran la seguridad de sus informaciones personales y desean mantenerlos a salvo en tanto que restablecen el acceso a su aparato.

Además, algunas compañías, como la marca Oppo, disponen de su propia solución de liberación remoto que asiste a los propietarios a gestionar y resguardar su información. Estas herramientas son particularmente valiosas en situaciones donde el liberación tradicional, como el PIN de protección o identificación facial, no es una alternativa. Gracias a estas innovaciones, el desbloqueo sin borrar datos se ha convertido en un desafío, permitiendo a los propietarios mantener la protección de sus dispositivos smartphones sin dificultades innecesarias.

Recuperación y Recuperación de Claves

El reinicio de claves es un proceso esencial para asegurar la protección de los dispositivos móviles, PC y tabletas. Configuración de seguridad un usuario olvida su clave de ingreso, es crucial contar con métodos efectivos que faciliten recuperar el acceso sin poner en riesgo la protección de información personales. Las utilidades como “Buscar mi dispositivo” y “Find My iPhone” se distinguen en este ámbito, permitiendo a los propietarios restablecer su contraseña mediante un acceso distante en unos sencillos pasos.

Adicionalmente, muchas plataformas brindan opciones de recuperación a través de emails digitales o notificaciones de texto. Este enfoque permite a los clientes proteger sus cuentas mediante un código de seguridad o links temporales, garantizando que sólo el propietario del dispositivo tenga la capacidad de realizar estas acciones. Adoptar este tipo de medidas no solo mejora la protección, sino que igualmente enriquece la experiencia del usuario al evitar la obligación de reinicios de cero que pueden resultar en la pérdida de información.

Por finalmente, es importante destacar que la restablecimiento de contraseñas no se debe ser visto únicamente como una solución ante el olvido. También forma parte de una estructura de seguridad más amplia que incluye el identificación por rostro, la impronta dactilar y otros métodos de desbloqueo. Combinando estas soluciones, los usuarios pueden establecer un sistema completo de seguridad que defienda sus aparatos y la información contenida en ellos, permitiéndoles disfrutar de la calma de saber que sus datos están seguros.